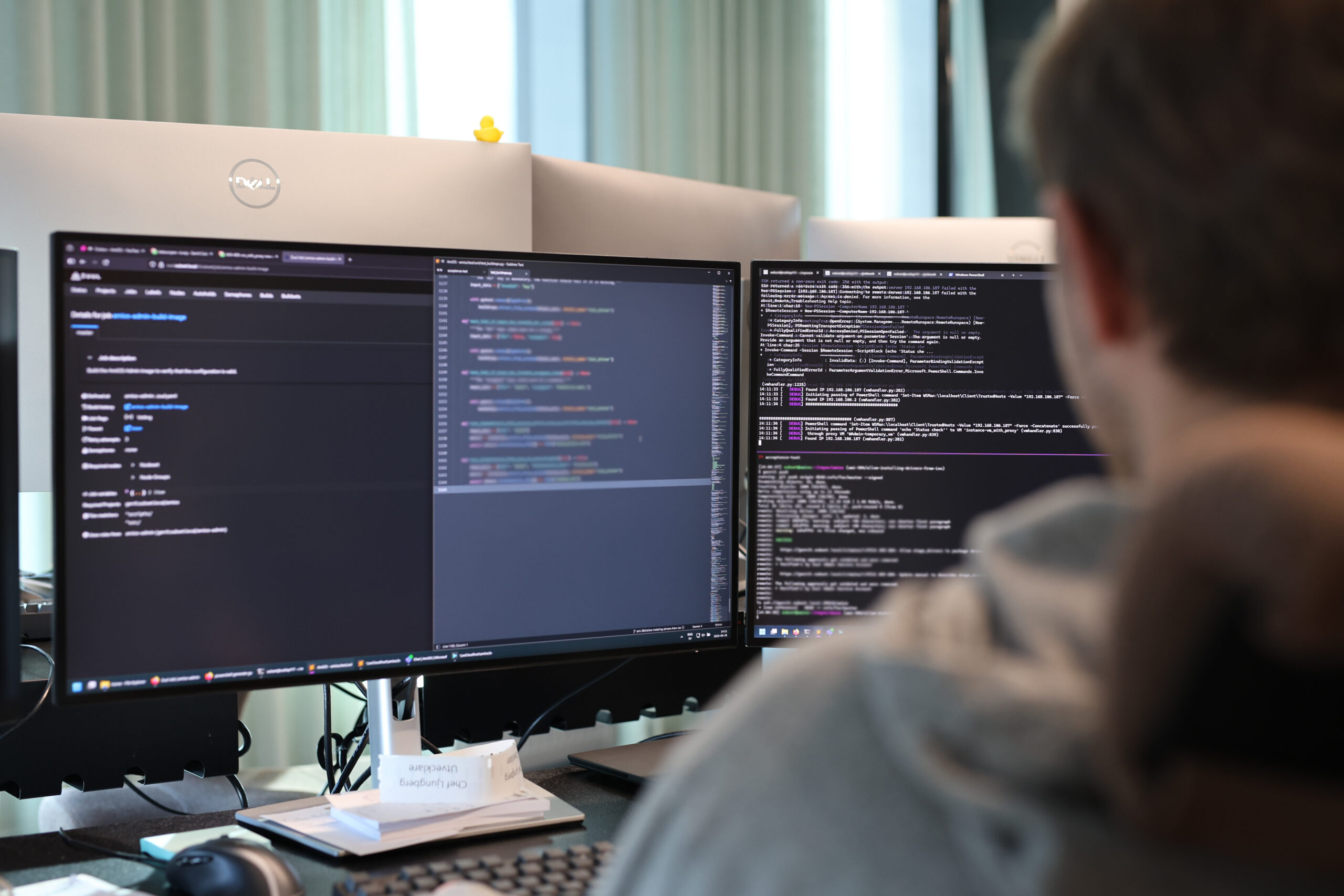

Cybersäkerhet

Cybersäkerhet handlar om att skydda informationssystem från cyberhot genom att förebygga, upptäcka och hantera incidenter som kan påverka tillgänglighet, integritet eller konfidentialitet. Det är precis vad vi gör – med lösningar som är säkra, spårbara och byggda för att hålla.

Cybersäkerhet i praktiken

Cybersäkerhet handlar om mer än teknik – det handlar om tillit.

Vi skapar robusta IT-miljöer där system och information skyddas mot intrång, avlyssning och manipulation. Med över 15 års erfarenhet och spetskompetens inom kryptologi och säker utveckling levererar vi lösningar som håller över tid – och som du kan lita på.

Varför det behövs

I en digital värld är cybersäkerhet en affärskritisk fråga. Ett intrång, en läcka eller en ransomware-attack kan snabbt få stora konsekvenser – för drift, ekonomi och förtroende. Därför räcker det inte att systemen fungerar. De måste också vara skyddade mot verkliga hot.

På Subset utgår vi från er verksamhet och er riskbild. Genom säkerhetsanalyser, och strukturerat säkerhetsarbete identifierar vi sårbarheter och stärker ert skydd.

Cybersäkerhetens byggstenar

Verksamheten – grunden för strategisk säkerhet

Verksamheten utgör den strukturella ramen för cybersäkerhetsarbetet. Den omfattar organisationens målsättningar, strategier och prioriteringar, som behöver vara samordnade med säkerhetsarbetet för att säkerställa relevans och effektivitet. Ett fungerande säkerhetsarbete bygger på förståelse för vilka processer, tillgångar och beroenden som är kritiska, samt hur riskbedömningar och hotanalyser integreras i både strategiska och operativa beslut. När säkerhetsfrågor vävs in i verksamhetsstyrningen skapas bättre förutsättningar för långsiktig robusthet.

Människor – nyckeln till en hållbar säkerhetskultur

Människor spelar en central roll i organisationens säkerhetsnivå. Beteenden, kunskap, roller och attityder påverkar i hög grad hur risker uppstår och hanteras. Arbetet inom detta område handlar om att etablera tydliga ansvarsområden, stärka medvetenheten kring säkerhet och säkerställa att medarbetarna har rätt förutsättningar för att fatta informerade beslut. En väl förankrad säkerhetskultur bidrar till att minska sannolikheten för incidenter och gör organisationen mer motståndskraftig mot mänskliga misstag.

Teknologi – tekniska lösningar med trygghet i fokus

Teknologin utgör den tekniska basen för cybersäkerheten och omfattar system, nätverk och applikationer som organisationen använder i sin verksamhet. För att uppnå en stabil och säker drift behöver dessa komponenter vara korrekt designade, konfigurerade och kontinuerligt underhållna. Teknologins utformning påverkar direkt organisationens motståndskraft mot attacker och sårbarheter. Loggning, övervakning, åtkomstkontroller och inbyggda säkerhetsmekanismer är centrala delar för att upptäcka, förebygga och hantera säkerhetsincidenter.

Processer – strukturen som binder ihop säkerhetsarbetet

Processer utgör själva arbetsramen för hur säkerhetsarbetet planeras, genomförs och följs upp. Väl utarbetade processer gör det möjligt att hantera risker på ett konsekvent och förutsägbart sätt, samtidigt som de skapar förutsättningar för förbättring över tid. Processerna beskriver bland annat hur incidenter hanteras, hur riskbedömningar genomförs och hur säkerhetsåtgärder implementeras. När dessa flöden är tydliga och etablerade minskar risken för fel, och organisationen kan agera snabbare och mer effektivt vid säkerhetsrelaterade händelser.

Se våra andra tjänster

AmiOS

Bygg och starta säkra, bootbara systembilder – exakt som du definierar dem. AmiOS är en plattform utvecklad för att skapa reproducerbara, kontrollerade och verifierade operativsystembilder med fokus på tillit, transparens och säkerhet.

Säker utveckling

Säkerhet från start – inte som tillägg. Vi utvecklar system där säkerhet är en integrerad del av processen, från första analys till färdig lösning. Resultatet? Robust, väldokumenterad teknik som håller över tid.